Trending

Hybrid Cloud: unire il meglio di due mondi nell’era digitale

Il panorama aziendale odierno è caratterizzato da dinamicità, complessità e diversità, il che pone i leader IT di fronte a sfide altrettanto dinamiche, complesse e diverse. Trovare l’equilibrio tra innovazione e velocità, da un lato, e flessibilità, agilità e sicurezza dall’altro, è essenziale per creare ambienti IT capaci di adattarsi a carichi di lavoro più rapidi, applicazioni interdipendenti e un crescente volume di dati ai margini, per garantire una migliore connessione con clienti, partner e collaboratori

Hybrid Cloud: sfide e casi d’uso

Adottare un approccio di cloud ibrido, può assegnare strategicamente i carichi di lavoro all’ambiente cloud più adatto. Applicazioni critiche e dati sensibili, come i database dei clienti e i sistemi finanziari, vengono ospitati in un ambiente privato all’interno del data center aziendale. Ciò garantisce la sicurezza dei dati e il rispetto delle normative, offrendo al contempo il controllo necessario per informazioni sensibili.

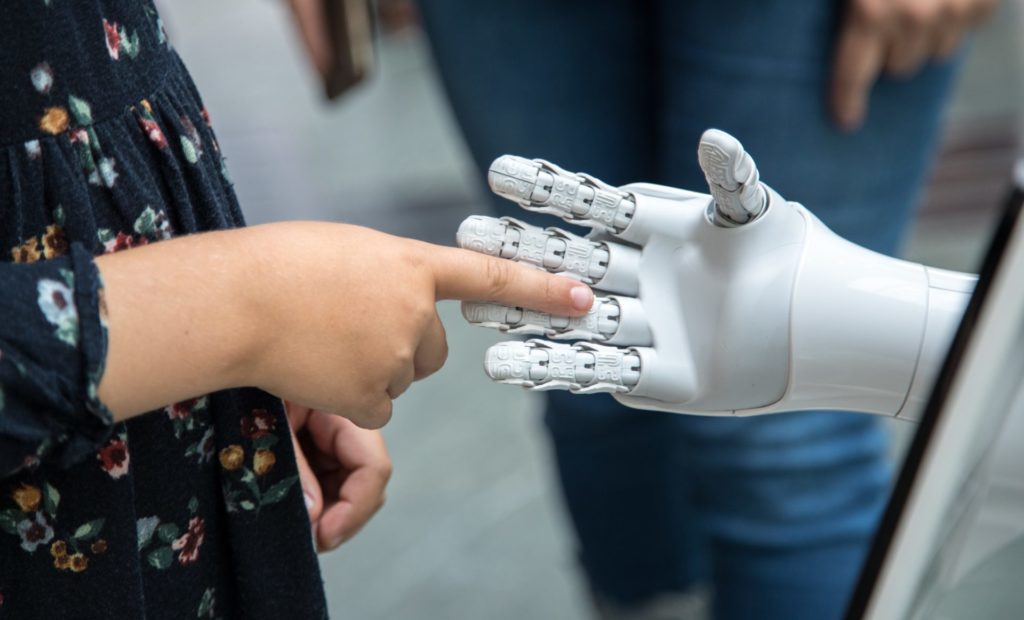

L’importanza del fattore umano in azienda: l’equilibrio tra tecnologia e persone

Viviamo in un periodo storico in cui molte aziende all’avanguardia sono spesso associate all’innovazione, all’automazione e alle ultime tecnologie, spesso non considerando l’elemento che muove l’intero meccanismo: il fattore umano.

Sbloccare il successo aziendale: il potere dell’employee experience

Nell’attuale panorama lavorativo, le aziende si sforzano costantemente di attrarre e trattenere i migliori talenti cercando di offrire salari competitivi e benefit attrattivi.

Modern Work: la scelta strategica per un futuro del lavoro innovativo

Nell’attuale panorama aziendale in rapida evoluzione, le aziende sono sempre più consapevoli dell’importanza di abbracciare un approccio di lavoro moderno. Questo approccio rappresenta un cambiamento di paradigma che sfrutta la tecnologia e l’innovazione per consentire ai collaboratori di lavorare in modo flessibile, utilizzare strumenti digitali avanzati e collaborare in modo efficace favorendo produttività e benessere.

Managed Workplace: sviluppare la strategia per il futuro del lavoro

La gestione delle postazioni di lavoro fisse e mobili è da sempre una delle spine nel fianco dei dipartimenti IT interni, principalmente dovuta dalla mancanza di standard e policy. Capita quindi molto più spesso di quanto si pensi che utenti con funzioni uguali abbiano una postazione di lavoro completamente diversa, oppure che utenti con determinate necessità a livello di prestazioni si trovino rallentati a causa di dispositivi con caratteristiche inferiori che non permettono lo svolgimento della loro funzione, o il contrario.

Zero-day in Chrome: ancora una volta il browser nel mirino, e la risposta è patch immediata

A metà settembre Google ha distribuito un aggiornamento d’emergenza per Chrome dopo la scoperta di una vulnerabilità di alto profilo nel motore V8 di JavaScript e WebAssembly, classificata come CVE-2025-10585.

4IT Solutions: successo per la seconda edizione del Connect25

Lugano, 22 maggio 2025 – Si è svolta presso il Docks di Lugano, la seconda edizione di Connect25.

L’AI nelle aziende: ecco perché non possono più farne a meno

L’intelligenza artificiale ha smesso da tempo di essere solo un tema per addetti ai lavori o visionari della tecnologia. Oggi è una leva concreta per la crescita, l’efficienza e l’innovazione in azienda.

MXDR, oltre l’acronimo

C’è un momento, in ogni azienda, in cui la sicurezza smette di essere una lista di strumenti e diventa una questione di tempi.

Iscriviti alla nostra newsletter e ricevi contenuti esclusivi su innovazioni tecnologiche, trend del settore e approfondimenti pratici. Ogni mese condivideremo notizie utili per migliorare la produttività e la sicurezza aziendale, insieme a guide per sfruttare al meglio le soluzioni digitali.

Perchè eseguire il backup di Microsoft 365 è essenziale

Le aziende si affidano sempre di più a Microsoft 365 per ottimizzare la collaborazione e la produttività, ma contrariamente a quanto si pensa in un primo momento, i dati presenti sulle applicazioni della suite...

Protezione dei Dati e le tendenze del ransomware nel 2024

Le aziende hanno oggi a disposizione una vasta gamma di opzioni per l’esecuzione dei carichi di lavoro che meglio rispecchia i loro obiettivi strategici.

L’importanza del fattore umano in azienda: l’equilibrio tra tecnologia e persone

Viviamo in un periodo storico in cui molte aziende all’avanguardia sono spesso associate all’innovazione, all'automazione e alle ultime tecnologie, spesso non considerando l’elemento che muove l’intero meccanismo: il fattore umano.

Sbloccare il successo aziendale: il potere dell’employee experience

Nell'attuale panorama lavorativo, le aziende si sforzano costantemente di attrarre e trattenere i migliori talenti cercando di offrire salari competitivi e benefit attrattivi.

Modern Work: la scelta strategica per un futuro del lavoro innovativo

Nell'attuale panorama aziendale in rapida evoluzione, le aziende sono sempre più consapevoli dell'importanza di abbracciare un approccio di lavoro moderno. Questo approccio rappresenta un cambiamento di paradigma che sfrutta la tecnologia e l’innovazione per consentire ai collaboratori di lavorare in modo flessibile, utilizzare strumenti digitali avanzati e collaborare in modo efficace favorendo produttività e benessere.

Managed Workplace: sviluppare la strategia per il futuro del lavoro

La gestione delle postazioni di lavoro fisse e mobili è da sempre una delle spine nel fianco dei dipartimenti IT interni, principalmente dovuta dalla mancanza di standard e policy. Capita quindi molto più spesso di quanto si pensi che utenti con funzioni uguali abbiano una postazione di lavoro completamente diversa, oppure che utenti con determinate necessità a livello di prestazioni si trovino rallentati a causa di dispositivi con caratteristiche inferiori che non permettono lo svolgimento della loro funzione, o il contrario.